Amazon S3の設定ミスを狙う攻撃、"GhostWriter"

CASBベンダーのSkyhigh Networksは、Amazon S3の設定不備をついた新たなセキュリティ脆弱性「GhostWriter」を発見したと発表した。これは、AmazonのS3バケットの権限が「Public Write」等の書き込み可能に設定されたまま外部公開されており、攻撃者等からS3バケットに保管されているファイルを上書き可能な状態となっているというもの。これだけで被害があるわけでは無いが、この状態で放置していると、中間者攻撃(Man-in-the-Middle攻撃)に利用される恐れがある。

■中間者攻撃とは?

中間者攻撃とは、通常のやりとりの「中間」に攻撃者が侵入し、潜伏することを指す。例えばAとBが通信をするために、Cを経由しなければならないとすると、攻撃者がCに潜み、盗聴したり、マルウェアを潜入させたりする。

A氏--C拠点--B氏 <--このC拠点に潜む攻撃を中間者攻撃と呼ぶ。

設定不備によりセキュリティ脆弱性のあるAmazon S3はこのC拠点に該当し、マルウェア感染等の踏み台として利用されるリスクがある。

■GhostWriterによる攻撃例

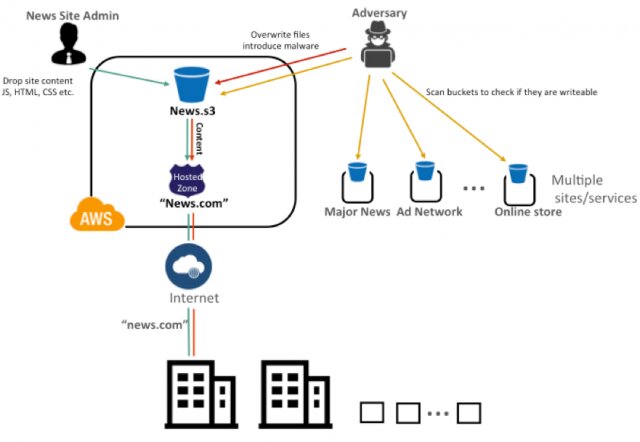

このGhostWriterを利用した攻撃例を以下に示す。攻撃者はGhostWriterに該当するAmazon S3バケットを検索する。該当するS3バケットを発見したら、そこに保管されているファイルにマルウェア等を含んだ形で既存ファイルを上書きする。マルウェアに感染したことに気づかない利用者等が、S3バケットに保管されたファイルにアクセスし、マルウェアに感染する。

この脆弱性のあるサイトは日本国内でも発見されている。

■GhostWriterリスクアセスメントサービス

Skyhigh NetworksはAmazon S3に自社データを保存する企業は、ACLとアクセス許可の設定を見直すこと、社内からアクセスする全てのAmazon S3のセキュリテイをチェックすることを推奨している。

なお、Skyhigh Networks社が提供する「Skyhigh for ShadowIT」を利用すると、GhostWriterリスクのあるサイトへのアクセス状況等が可視化出来るという。

自社がGhostWriterの脆弱性をチェック出来ない企業に対して、Skyhigh Networksは無料のGhostWriterリスクアセスメントサービスを提供しているので、利用してみると良いだろう。