中国も注視、ウクライナ侵攻をめぐって各国が繰り広げる「サイバー大戦2022」の実態とは

ロシアのウクライナ侵攻から2カ月が経過した。今後は、ロシアが5月9日の対独戦勝記念日で、ウクライナ東部マリウポリを含む東部一帯を支配する軍事作戦の成功を主張して、今回の侵攻の一区切りにするのではないかと見られている。

今回のロシアによる侵攻は、NATOなど西側諸国によるウクライナへの軍事支援強化とロシアへの経済制裁などをもたらした。西側がかつてなくロシアを孤立させたことは間違いないだろう。

その様子を、固唾をのんで見守っていたのは、中国である。ウクライナと台湾を重ね合わせ、台湾への侵攻になった場合に、どんな反応が西側から起きるのかをシミュレーションをするのにこれほどの前例はないからだ。

筆者は最近出版した拙著『プーチンと習近平 独裁者のサイバー戦争』(文春新書)で、中国が2049年の中国建国100周年に世界で覇者になるという目標に向けて、どんな準備をしてきているのかについて深く考察している。中国は、ウクライナ侵攻でロシアが直面した西側の対抗措置について、見事にシミュレーションできていることがわかる。

いくつか例を挙げると、サイバー攻撃やハッキング、フェイクニュース工作、SWIFT対策などである。

詳細は本に譲るが、今回、本稿ではその中でもウクライナ侵攻をめぐるサイバー攻撃に焦点を置いてみたい。中国が注視して見守っていると見られる、あまり知られていないウクライナ侵攻で起きている「サイバー戦争」の詳細に迫りたい。

■ ウクライナ側の対ロシア・サイバー攻撃

ウクライナ侵攻では、当初から専門家らによって予測されていたようなロシアやウクライナによる「サイバー戦争」はほとんど表沙汰になってこなかった。とはいえ、米情報関係者らはさまざまなサイバー攻撃が起きていると明言する。

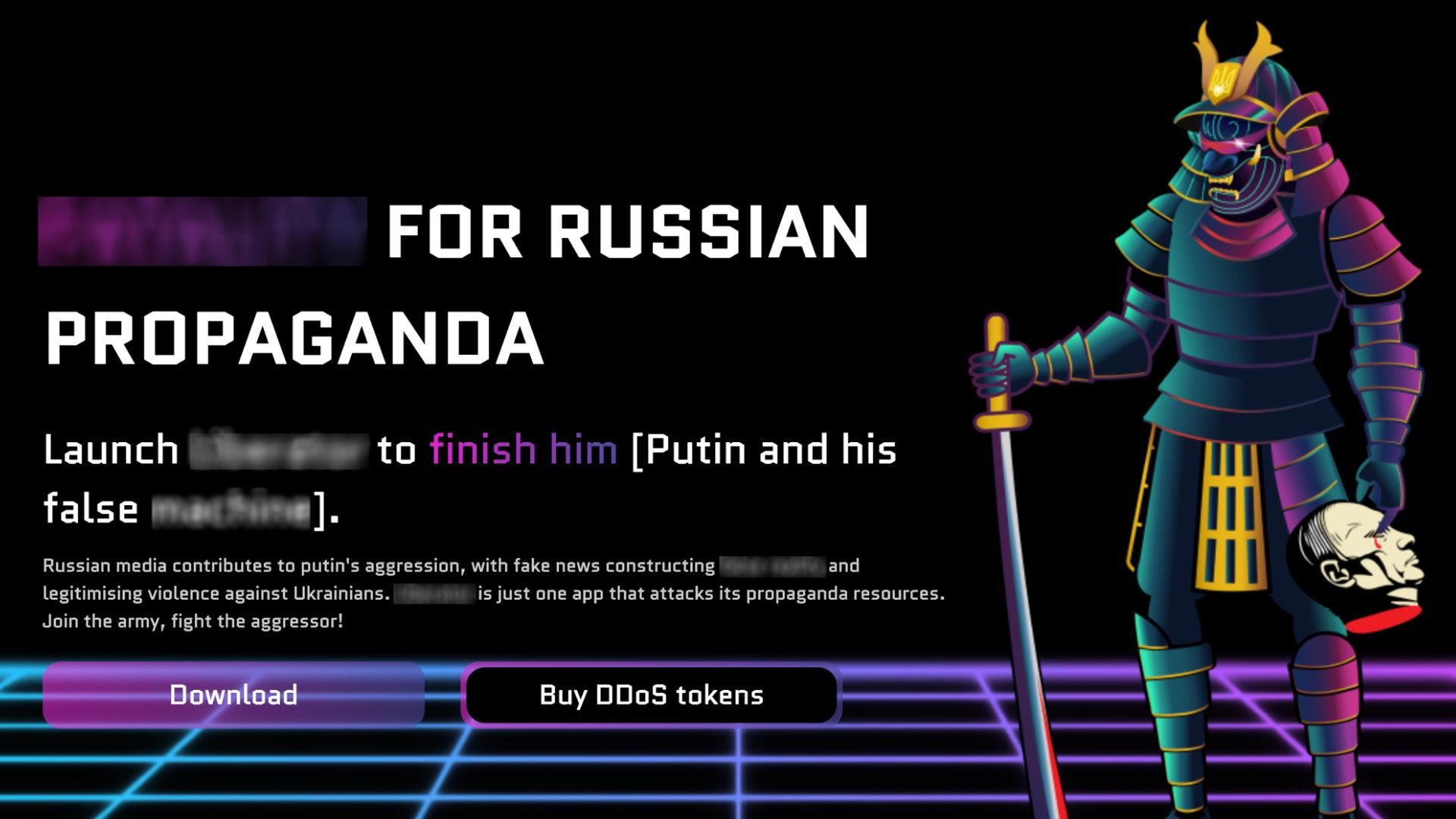

よく知られているところでは、ウクライナはミハイロ・フェドロフ副首相が、ウクライナIT軍を2月27日に立ち上げ、世界中にいるウクライナ支持のエンジニアなどに対ロシアのサイバー攻撃に参戦するよう呼びかけた。現在、最大で30万人ほどが登録して、ロシア国内の標的である政府機関や民間企業にサイバー攻撃を実施している。

加えて、IT軍以外にも50ほどのハッキング集団が参加しているのが確認されており、ロシアへのサイバー攻撃の方法やターゲット情報を共有しながら攻撃を続けている。DDos攻撃(標的のサーバーに負荷をかけて機能不全にする攻撃)やホームページの改ざんなどを行っている。ハッキングで盗んだ情報暴露も実施しており、ハッキング集合体のアノニマスは、たとえば3月に、ロシアのメディア監視当局のシステムから800ギガバイト以上の内部データを盗み出して公開している

またウクライナ軍もサイバー攻撃を実施しているのが判明しており、ロシアから内部情報を次々と盗んで公開するといった攻撃が確認されている。ロシア情報機関とも協力関係にあるロシア軍の6762部隊から隊員らの個人情報をハッキングで盗み出したり、国営原子力企業ロスアトムの内部書類も大量に盗んで暴露している。

加えて、ウクライナ国防省の情報機関であるウクライナ国防省情報総局のサイバー攻撃集団が、ロシア国営ガス大手のガスプロムから1.5テラバイトの内部情報を盗んだと見られ、一部が公開されている。また国際宇宙ステーション(ISS)を運用するロシア国営宇宙企業ロスコスモス(ROSCOSMOS)の宇宙計画の情報を盗んでいる。こうした例はどんどん表面化している。

さらにこんな攻撃も指摘されている。ウクライナ国防省情報総局のサイバー集団がロシア国営ガス大手のガスプロムから1.5テラバイトの内部情報をハッキングで盗み、ガスプロムのロシア国内にあるパイプラインの制御装置がサイバー攻撃で不正操作されて火事を発生させたとの話も出ている。

■ ロシア側の対ウクライナ・サイバー攻撃

では逆に、ロシアからのウクライナに対する攻撃はどんなものなのか。

ロシアは世界有数のサイバー攻撃能力を誇るが、今回は大きな騒動を起こすような大々的な攻撃が見えていない。アメリカなどが、対ウクライナのサイバー攻撃対策で徹底した支援を水面下で行ってきたこともあって、ロシアの攻撃を見事に食い止めていると言える。

ロシアはウクライナに対して、過去にも大々的なサイバー攻撃を繰り広げてきた。2008年のジョージア侵攻や2014年のクリミア併合ではロシアはサイバー攻撃を駆使して、軍事侵攻を成功させた。2014年のクリミアへ攻撃の際には、クリミアの政府機関や民間企業をサイバー攻撃で妨害し、さらに地元政治家などの通信も攻撃して指揮系統を混乱させるようなサイバー工作も行った。

ロシアの情報機関に関係するサイバー組織は、2015年と2016年にウクライナ国内の電力施設を攻撃して大規模な停電を引き起こしているし、2017年にはランサムウェア(身代金要求型ウィルス)「NotPetya」でウクライナの政府や企業を混乱に陥れている。

にもかかわらず、今回、ロシアの攻撃はことごとく「失敗」している。

ロシアは侵攻直前の朝に数時間にわたって、ウクライナの軍や警察が使う衛星インターネットサービスを提供する「KA-SAT」システムをサイバー攻撃で一時、使えなくした。ただ西側の協力もあってすぐに復旧し、アメリカやフランスの情報機関が調査に当たっている。

そもそも、アメリカは2014年のロシアによるクリミア併合以降、ロシアからのさらなる攻撃を想定して、アメリカ特別作戦軍(SOCOM)がNATOと手を組みながら、ウクライナで軍部やサイバー攻撃関連の訓練を繰り返してきた。

そして2021年10月までには、米政府はロシアの攻撃を想定してウクライナにアメリカのサイバー軍やNSA(国家安全保障局)の対策チームを送り込んでいる。サイバー軍とNSAを率いるポール・ナカソネ長官は今年4月に「ウクライナにチームを派遣して、敵がどのような攻撃をしようとしているのかを把握している。マルウェア(不正プログラム)や彼らの工作手段の検知を行い、民間部門とも幅広く協力している」と認めている。

この民間企業とはWindowsを製造販売するマイクロソフトなどで、企業の担当者らも現地入りして、有事に向けた準備としてロシアがウクライナのコンピューターなどに埋め込んでいたマルウェアの駆逐を行った。先に対策を講じていたのである。

この流れで、2022年1月と2月の2度、ウクライナに対するサイバー攻撃が確認されたときも、迅速に対応ができている。さらに15年と16年に起きた電力施設へのサイバー攻撃を実施したのと同じロシア系のサイバー攻撃者が、ウクライナ国内の電力施設に攻撃を仕掛けたがウクライナのコンピューター緊急事態対策チーム(CERT-UA)が阻止したと、ウクライナ政府は4月12日に発表している。これにも欧米のIT企業が協力していた。

つまり、アメリカなどの徹底した支援によって、今回、ロシアの大規模なサイバー攻撃は成功していないと言えるだろう。

ロシアの侵攻前、アメリカのバイデン政権は、世界大戦になることを警戒してか米軍をウクライナに派遣する考えはないと断言しているが、その裏では、現在の武器などの提供に加え、何年にもわたる対ロシアの有事に向けた訓練と、水面下ではサイバー対策を行ってきた事実がある。

英タイムズ紙などによれば、ロシアのウクライナ侵攻の前日にウクライナのウェブサイトなどを狙った600件のサイバー工作が起きたという。ただ仮にこれが事実だとすれば、侵攻が迫ったウクライナ国内でどんなサイバー攻撃対策が行われているのかなど、実態を知ろうとしたとも考えられなくはない。

中国もウクライナ侵攻でロシアがどうして効果的なサイバー攻撃を実現できていないかについては注視しているはずだ。今後の教訓として生かすために、である。