半沢直樹で学ぶセキュリティ : Part1 メールによる情報漏えいを検知する

半沢直樹シーズン2の第四話が放送され『ロスジェネの逆襲』を原作とする前半戦が終了した。この前半戦はITを駆使した情報の奪い合いが随所に登場することから、放送が終了するとSNS等で「セキュリティ」の話題で議論が盛り上がるという側面を見せていた。半沢直樹の名シーンを題材に、企業のセキュリティ対策としてどのように対策すべきかを考察してみたい。

第一弾目となる今回は、東京中央銀行の伊佐山泰二に諸田祥一が大型買収の情報をリークするメールを送信し、そのメールが半沢達にバレ、三木重行が削除するシーンについて考察する。※なお、本作はセキュリティをテーマにしたドラマではなく、こういったツッコミどころも含めて楽しむエンターテイメントであり、セキュリティの考察が甘い等と批判するのは筋違いだと思っており、筆者も毎週放送を楽しみにしている。

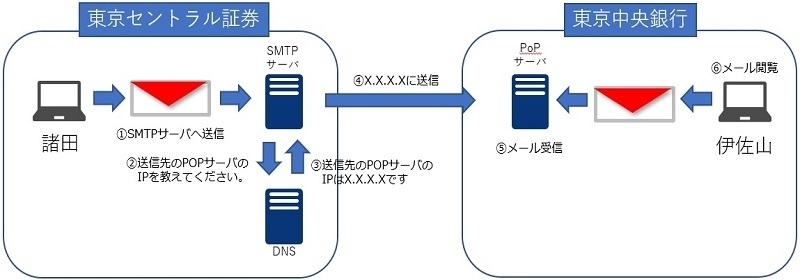

■メール送受信の仕組み

まず、簡単にメールが送受信される仕組みについて解説する。メールは通常、パソコンにインストールされたメール送信用のアプリケーションからメールが送信されると、SMTPサーバと呼ばれるサーバにメールが送られ、そこから@マークより後ろのドメイン名がインターネット上のどこに存在するのかを、名前解決を担うDNSサーバに問い合わせ、送信先のPOPサーバに到達し、受信者が閲覧できるようになる。

諸田から送信したリークメールを半沢達に気づかれた、伊佐山は息のかかった行員のシステム部員や三木に指示を出しサーバや諸田のパソコンからリークメールに関するデータを削除させる。

■アリエナイ・ポイント

企業の情報漏えいを題材とした本シーンだが、ドラマならではの演出によって、実際のセキュリティやITシステム運用の視点からは考えられない状況が描かれている。幾つか見てみよう。

1) メールの件名がバレバレ

半沢にバレたことを察し、三木がメールを削除するシーンが写るのだが、その件名が「電脳雑技集団によるスパイラル買収について」となっている。リアリティより「わかり易さ」を優先するテレビならではの演出だが、現実的にはこのような「リーク情報」を、これほど堂々と件名に記載してリークするのは考えにくい。

通常は、こういった「悪いことをしている」という自覚を持って送られるメールの件名で良くあるのは、空白の件名や「FW:」「Re:」等だけのものや、特定の人物のみがわかる「隠語」とされていることが多い。

2) 部長の権限でメールサーバのデータは消せない

将来が期待されているといっても、本シーン時点での伊佐山の役職は部長。息のかかったシステム部門の行員に指示をしたとしても、受信メールの履歴を消すという行為は通常は許可されていないし、もし可能だったとしても申請フロー等が必要であることが推測され、これらを無視して実行した場合には、実行者もコンプライアンス違反に問われるリスクがあるため、他部門の部長レベルから依頼されたとしても実行されるとは考えにくい。

一般的には、メールのデータは紛失すると業務に大きな影響を与えるため、メールサーバのデータ等は定期的にパックアップを取っていることが一般的だ。

3) メールアーカイブは残っている

通常メールサーバで送受信したデータは、バックアップデータが保存されている。このバックアップデータはメールアーカイブと呼ばれるがこのメールアーカイブから特定の受信メールのみを削除するという行為は通常行えない。もし、伊佐山の指示でこのアーカイブデータまで削除していたとすれば、全社員のメールバックアップを削除したことになり、息のかかったシステム行員は別の意味で大きなリスクを負うことになる。

恐らく、もし半沢直樹が「メールアーカイブには記録が残っている筈だ!」と指摘していれば、『ロスジェネの逆襲』編は第一話で放送が終了していたかもしれない。

■メールによる情報漏えい対策の検討ポイント

ドラマならではの演出もあり過剰な描写がなされているが、メールを使った情報漏えいは十分起こり得る、セキュリティインシデントの一つである。企業のセキュリティ担当者はどのような対策を施すべきだろうか?対応策は幾つかあるが、DLPと管理体制を用いた対策例を一つ挙げる

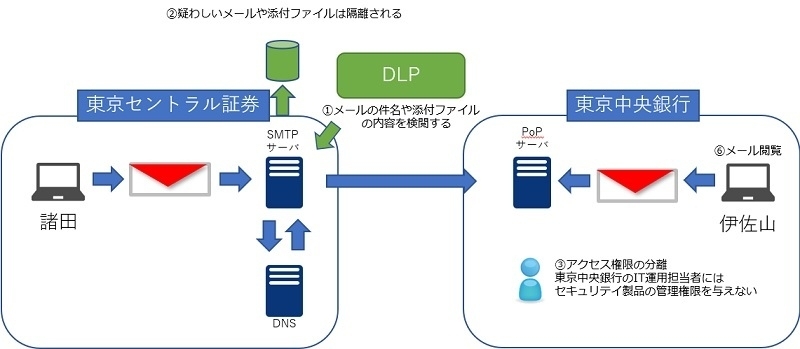

1) DLPによるメール内容の検閲

まず、本シーンでは「電脳雑技集団によるスパイラル買収について」という、非常に明確な買収計画に関するメールと推測可能なメールが送信されていた。メールの件名を対象に「買収」というキーワードが含まれていればログを記録する仕組みがあれば、こういった機密情報に関するメールの有無を検出出来る。

このような検出する仕組みを実現するのがDLP(Data Loss Prevention)と呼ばれる技術だ。日本国内ではそれほど普及していないが、近年GDPRや個人情報保護法の改正、DXによって企業が保有する個人情報が増えてきたこともあり、こういった保護が義務つけられている機密情報を外部に漏洩させない観点での導入が進み始めている。

2) データの隔離

DLPによっては、違反パターンにマッチしたメールがあったというログを残すだけでなく、マッチしたメールの複製を保存する機能も持っている。例えばCASBのDLPで検出したメールをAWSのS3に保存するようなことが可能になる。

こういったデータの隔離機能を使えば、メール送信者が不正が組織に発覚したと恐れ、メールアプリケーションから削除したとしても、別システムに隔離されたデータを削除することは出来ない。

3) アクセス権限の分離

最後に重要なのがアクセス権限の分離だ。本シーンでは伊佐山が息のかかったシステム運用部員にメールーサーバーからメールを削除させようとする立場を悪用したコンプライアンス違反が描かれている。

こういった職権乱用に有効なのがアクセス権限の分離だ。メールーサーバの運用であっても、通常のメンテナンスとログの削除権限を別々のアカウントに割当て、担当者も別々にするというのが、アクセス権限の分離だ。本シーンでは、メールーサーバーの全権限を持つシステム管理者権限を持っていたかもしれない。

そういった場合にでも、メールーサーバのシステム管理者とは別に、DLP等のセキュリティソリューションを導入し、かつメールーサーバの運用と、セキュリティソリューションの運用人員や組織を分離していれば、このような職権乱用にも対応可能となる。

■「抜けている」からこそ、妙にリアルな半沢直樹のセキュリティ

ドラマを見ていると、東京中央銀行と東京セントラル証券のセキュリティは穴だらけと言っていい。しかし、この「穴だらけ」な点が妙にリアリティが有るようにも感じてしまう。

例えば、一般的な企業であれば、部門長レベルの権限ではメールーサーバーのログを消去することは不可能だろう。しかし、顧客を顧みず、常に上だけを見て仕事をする社風の中で育った「東京中央銀行の職員」なら、出世をちらつかせられれば、やってしまうのかも?とか思ってしまう。

どれほど、高価なセキュリティを導入した所で、それを運用するのは人間であり、人間が正しい行動を取れないのであれば、セキュリティソリューションは機能しない。東京中央銀行のセキュリティの弱点は「組織に逆らえない人の弱み」がある前提で描かれているように見え、妙にリアリティを感じてしまう。

夏季休暇を終えて、仕事に戻ったら、企業の経営者やIT担当者は半沢直樹を見て笑っているだけでなく、「自分の組織は大丈夫だろうか?」と、振り返ってみるのも良いだろう。