サイバー攻撃者の視点でIT資産を可視化する、アタックサーフェス「Cortex Xpanse」

前回の記事では「注目の高まるアタックサーフェス」として、アタックサーフェスが注目される背景について解説した。今回は、アタックサーフェスソリューションを利用するとどのような可視化が行えるのか?Palo Alto Networks社の「Cortex Xpanse」を利用して解説してみよう。

■サイバー攻撃者の視点でIT資産を可視化する

過去にも企業のIT資産を可視化するツールは多数存在していた。しかし、最近幾つかのセキュリティベンダーから提供されている「アタックサーフェス」ソリューションの特徴は「攻撃者視点」である点だ。

どういうことかと言うと、「可視化作業にあたって、顧客が自社の資産情報を伝えない」点にある。

従来型の可視化ソリューションは可視化を依頼する「顧客側」が可視化対象のIPアドレスやドメイン名を伝える必要があった。依頼されたベンダーはその範囲に対してポートスキャン等を実施していた。

しかし、「Cortex Xpanse」では、企業は最低限の情報だけをPalo Alto Networks社に提供することになる。極端な話それは「企業名」だけのケースすらありえる。

企業名を基にXpanseチームはその企業のドメインやグループ会社等をインターネットに公開された情報を基に調査する。そして、「ある程度のあたり」をつけて、その企業の物と推測される「IT資産の可視化」を開始する。

まさに「サイバー攻撃者」と同程度の情報入手量から、IT資産の可視化を試みる点が「Cortex Xpanse」の特徴だ。

■アタックサーフェスによる可視化の実際

管理者が「Cortex Xpanse」にログインすると世界地図に点在する赤や青の丸印を目にすることになる。これがXpanseチームによって可視化されたIT資産郡だ。

丸印の色はリスクの重要度を示し、丸印のサイズは個数を示している。サイズが大きい赤印はそれだけ多くの脆弱性や侵入の危険性を含んだIT資産がその地域に存在していることを意味している。

■特定の脅威を抽出可能

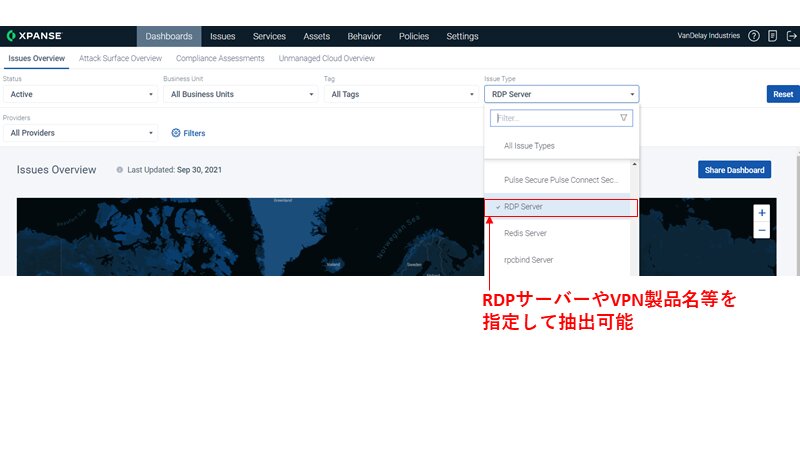

実際のセキュリティ対策の現場では、特定の脅威を抽出することが求められるだろう。例えばインターネット上に露出しているRDPサーバーや、VPNゲートウェイ製品を抽出したいというようなことだ。

Cortex Xpanseの画面上部にはプルダウンメニューが存在し、ここから抽出したい脅威を選択するだけで、特定のIT資産を抽出可能だ。

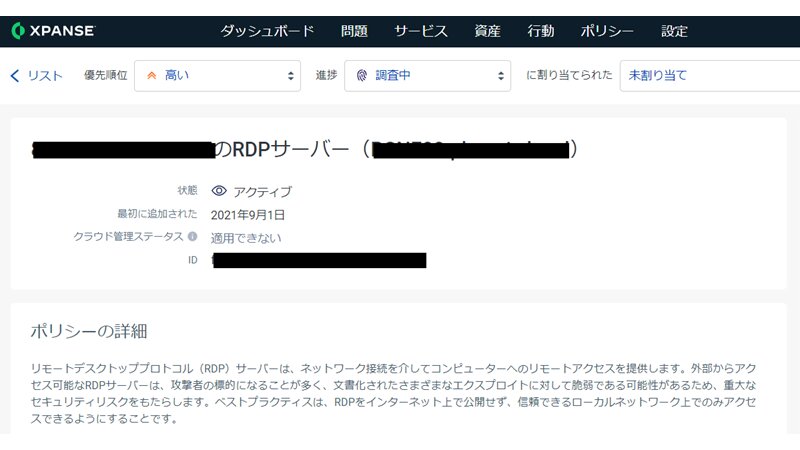

抽出されたIT資産をクリックすればより詳細な情報を見ることが出来る。

繰り返すが、これらの情報は「RDPサーバー」の情報を管理者が登録したのではなくて、インターネット上のスキャンデータ等から自動的に作成されたものだ。

■通信キャリアの情報を基に危険な通信を分析

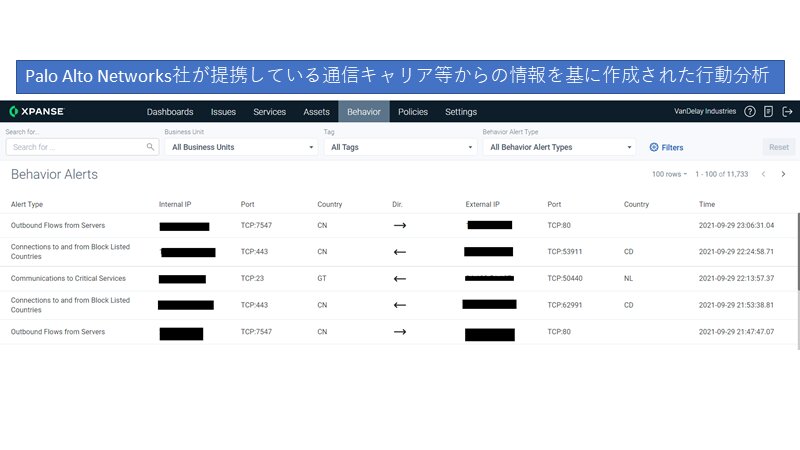

Cortex Xpanseの特徴は次の点だろう。Cortex Xpanseは通信キャリアとの特別な契約で検出されたIT資産郡がC&Cサーバ等と通信していないか?を可視化することが出来る。

以下が、Cortex Xpanseの行動分析画面だが、検出されたサーバーがC&Cサーバーや中国やロシアといったサイバー脅威のリスクを持つ国との通信が発生していないか可視化することが出来る。

この情報は各種サーバーの「アクセスログ」の情報を可視化しているのではなく、通信キャリアの情報に基づいている点がポイントだ。IT資産から発生した通信、IT資産に対して向けられた通信等、双方向の通信が可視化される。

■サイバー攻撃者はシステム管理者よりも多くの情報を持っている

日々高度化するサイバー攻撃。戦争は情報戦でありより多くの情報を持っている方が圧倒的に有利なことは言うまでもない。

しかし、昨今のサイバー攻撃においては、攻撃を仕掛ける側と、防御する側では「攻撃を仕掛ける側」の方が圧倒的に情報量が多いとされている。

アタックサーフェスは攻撃者の視点に立ち、狙える資産を可視化するソリューションだ。目隠しの状態で「やみくもにセキュリティ対策を実施する」のではなく、「サイバー攻撃者から狙いやすい場所は確実に潰していく」。そういったプロアクティブなセキュリティ対策に興味がある企業は、一度アタックサーフェスの導入を検討してみるのも良いだろう。