ゼロトラストのさらに先へ、パロアルト“Prisma SASE 3.0”の新たな狙いとは

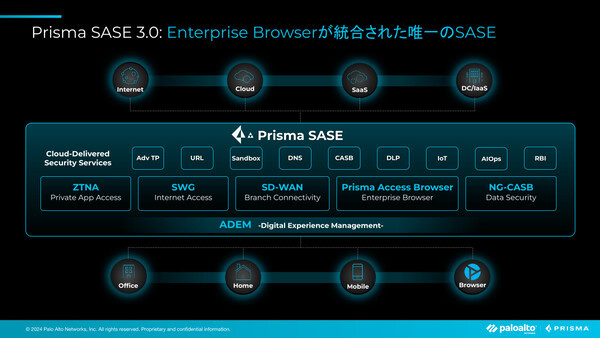

パロアルトネットワークスの「Prisma SASE」最新版では、「これまでのSASEを再定義する」ものとして、セキュアな新ブラウザ(エンタープライズブラウザ)の提供、生成AIサービスの安全な活用を支援する機能など、“Prisma SASE 3.0”への進化というメッセージを打ち出している。 【もっと写真を見る】

「2020年から始まった新型コロナウイルス(のパンデミック)以後、お客様の側ではどんどん『課題』が変わっている。今回は“Prisma SASE 3.0”を掲げ、機能の拡充によって4つの顧客課題を解決していく」(パロアルトネットワークス 藤生昌也氏) パロアルトネットワークスは2024年6月26日、同社の「Prisma SASE」最新版についての記者説明会を開催した。「これまでのSASEを再定義する」ものとして、セキュアな新ブラウザ(エンタープライズブラウザ)の提供、生成AIサービスの安全な活用を支援する機能など、“Prisma SASE 3.0”という新たな段階への進化というメッセージを打ち出している。 Prisma SASE 1.0/2.0から「3.0」への進化のポイントは? 同社 SASE事業本部 シニアディレクターの藤生氏は、国内市場においてSASEが注目ようになったきっかけは、2020年初頭からのコロナ禍だったと説明する。 それまでも長年「働き方改革」は叫ばれていたものの、大きな動きとはならなかった。しかしコロナ禍で、なかば強制的にテレワークをせざるを得ない状況となったことで、企業は「事業継続性」を強く意識し始めた。オフィス以外の場所からでも快適かつセキュアに仕事ができる環境が求められるようになり、その解となったのがSASEだった。 パロアルトでは、2019年にリリースしたPrisma SASE 1.0において、SaaS型のスケーラブルなリモートアクセスVPNサービス「Prisma Access」をリリースした。さらに2021年の2.0では、拠点単位でSASEへの接続を可能にする「Prisma SD-WAN」も追加している。この2.0への進化により、PCやスマートフォンだけでなく、たとえば工場に設置されたIoTデバイスのトラフィックなども保護できるようになった。 それでは、今回の「3.0」ではどう進化したのか。藤生氏は、顧客企業が直面する4つの課題を挙げ、それらを解決するための機能強化を図ったと説明する。その4つの課題とは「ユーザーのリテラシー不足」「情報漏洩抑止(データセキュリティ)」「低速なSaaSアプリ」「セキュリティ人材不足」であり、今回はそれぞれで機能強化を発表している。 ブラウザ単体で情報漏洩事故を抑止する「Prisma Access Browser」 具体的な機能強化点については、同社 SASE事業本部 Business Principalの和田一寿氏が説明を行った。 まず、ユーザーのセキュリティリテラシー不足によるセキュリティリスクの抑止については、新たにエンタープライズブラウザ「Prisma Access Browser」を提供する。これは、「Google Chrome」や「Microsoft Edge」と同じChromiumをベースとして、独自のセキュリティ機能を搭載した業務利用向けのWebブラウザだ。 なぜパロアルトがブラウザを提供するのか。和田氏は、企業が数多くの業務でSaaSを導入しており、従業員のブラウザ作業時間が長くなっていることを指摘する。パロアルト自身でも、たとえばメールやカレンダー、営業管理、経費精算など、業務アプリ全体の85%をSaaSが占めるという。 そうした状況のなかで、セキュリティ保護の観点では「一般的になっている暗号化トラフィック(HTTPS)の内容はブラウザ段階でしか復号/検査できない」「利便性が悪いためにPCにインストールしたセキュリティを回避する従業員がいる」「ブラウザが発端となるセキュリティインシデントが増加している」といったリスクが浮上している。正当な業務利用は妨げることなく、こうしたセキュリティリスクにも対応するために、新たにPrisma Access Browserをラインアップしたという。 Prisma Access Browserは、単体でも動作するセキュリティ機能を備える。たとえば「ブラウザベースDLP」では、ユーザーやデバイスの場所、接続ネットワークなどに応じたポリシーで、顧客の個人情報や機密情報の表示を動的にマスクしたり、コピー/ダウンロード/アップロード/印刷/スクリーンショットを制御(禁止)したりすることが可能だ。ブラウザで処理するため、どんなSaaSを使う場合でも適用され、セキュリティリテラシーの低い従業員による情報漏洩リスクを低減する。 和田氏は、Prisma Access Browserはブラウザをインストールしてログインするだけでポリシーが適用される仕組みのため、自社がキッティングしていないPCを使うグループ会社や協力会社などのサプライチェーン、あるいはBYOD端末で働く期間契約のスタッフなどにも展開しやすい「簡単、手軽なソリューション」だと説明した。 なお、従業員がこうした制限を回避するためにほかのブラウザを使うことも考えられるが、「Okta」や「OneLogin」といったIDaaSの設定でPrisma Access Browserを使うよう強制したり、Prisma Access(SASE)と組み合わせてトラフィックを制御したりすることを提案できると説明した。 数多くのSaaSに分散する重要情報をAIでディスカバリ、分類 2つ目の課題、情報漏洩の抑止(データセキュリティ)については、「個人情報や機密情報が多数のSaaSに分散していること」がその対策を難しくしていると指摘する。「自社のどんなデータがどこにあるのか、IT管理者が100%把握できているケースは珍しいだろう」(和田氏)。 そこで、AI/生成AI技術を活用して「どこにどんなデータがあるのか」「どのデータが重要なのか(漏洩すると問題が大きいのか)」を分析し、管理者に対するダッシュボードでの可視化、通信の制御(ブロック)、推奨されるアクションの提示などを行う。 具体的には、LLMを用いたデータの分類やラベリング、データセキュリティのためのダッシュボード、ユーザーのふるまい分析に基づく脅威スコアの算出や高リスク行動の検知といった機能を提供する。 また、「ChatGPT」「Adobe Firefly」「Perplexity」のような生成AIサービスへのアクセスについては、別途「AI Access Security」ツールを提供する。500以上の生成AIサービスの利用状態をダッシュボードで可視化できるほか、利用の許可/容認/禁止、送信するデータに機密情報が含まれないかどうかのスキャン、生成AI固有のポスチャーリスク(設定ミスによるセキュリティリスク)のアセスメントといった機能を備える。 残る2つの課題についても、対応する機能を簡単に説明した。 「低速なSaaSアプリ」の課題については、パロアルト独自のアプリ認識技術を生かして、SASE側でデータの先読みキャッシュを行う「App Acceleration」機能を提供する。これにより、SaaSのパフォーマンスを最大5倍向上させると発表している。 「セキュリティ人材不足」については、AIアシスタント機能「Strata Copilot」を提供する。自然言語を使ってさまざまな情報の要約、専門知識へのアクセスを可能にするものだ。 なおパロアルトでは、人間が介在することなく動作する「自律型セキュリティ」の実現を将来的な目標としているが、和田氏は「今回のStrata Copilotはその実現に向けた第一歩にあたる」と説明した。 文● 大塚昭彦/TECH.ASCII.jp