楽天情報漏えい、SalesforceのExperience Cloudの設定不備が原因か?

楽天、楽天カード、楽天Edyは12月25日、利用中のクラウド型営業管理システムに不正アクセスを受け、保管していた個人情報など最大148万6291件が流出した可能性があると発表した。

楽天の情報漏えいと同日に、Salesforce社が同社製品利用顧客による「設定ミス」が発生したことを発表した。楽天の発表には「クラウド型営業管理システム」としか記載されていないが、一部報道では既に「Salesforce社のサービスだった」との指摘があり、Salesforce社が同日に発表した「お客様」は「楽天」ではないかと推測される。

■SalesforceのExperience Cloudの設定不備が原因か?

今回情報漏えいが発生したと推測されるのは、Salesforce社のExperience Cloudというサービスだが、このExperience Cloudとは、企業と顧客を結ぶコミュニテイサイトを構築するサービス。

Experience Cloudを利用するとコミュニテイサイトにFAQや、ユーザー同士のコミュニテイサイト、カスタマーサポートといった機能を提供可能になる。

Salesforceの発表によれば、Experience Cloud上でゲストに公開する情報に対してアクセス権限を設定することが可能だが、今回の「お客様」は、この設定が正しく行えておらず、ゲストユーザー、つまり「誰でも」データが参照可能な状態で運営されていたという。

Salesforceは本件に対してSalesforce側の不備ではなく、「お客様の設定ミス」としている。

同社では、今回のような「設定ミス」が発生しないか、ゲストユーザセキュリティポリシーのベストプラクティスを参考にし、設定を確認することを推奨している。

■責任共有モデルの理解が重要

今回のSalesforce社の対応を見て、「そうは言っても、そんな危ない設定はSalesforceが修正するべき」と考える人も居るかもしれない。

しかし、クラウドサービスを利用するということは「クラウド事業者」に全てを丸投げするのではなく「クラウド事業者が責任を担う部分」と「利用者が責任を担う部分」を理解して、「責任を共有する意識」を持つことが不可欠だ。

今回の例で言えば、Salesforce側の責任は「アクセス権限を制御する機能」を提供することであり、この「アクセス権限を制御する機能を正しく設定する」ことはユーザー側の責任となる。

どのデータをゲストに「公開」すべきで、どのデータを「非公開」とするべきかは、Salesforce側では判断出来ず、それを判断するのはビジネスオーナーであるユーザー側にしか出来ないからだ。

■情報漏えい要因として「クラウドの設定ミス」が急増

今回の楽天で発生したような「設定ミス」は「珍しい事象」なのだろうか?全くそうではなく、多くの企業で同様のミスが発生する可能性がある。

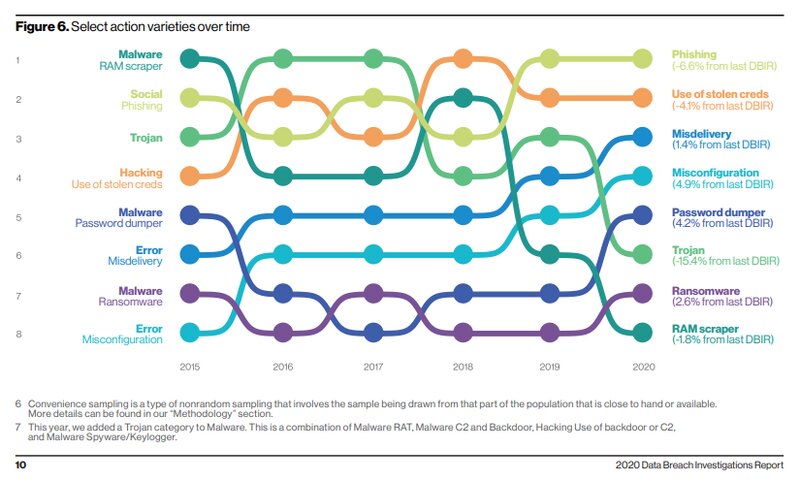

Verizon社が毎年発表している「Data Breach Investigation Report for 2020」によれば、2020年の情報漏えいの要因として特筆すべき事項として、クラウドサービスの設定ミスによる情報漏えいが急増したことを挙げている。

実際、筆者が観測している限りでも2017年頃からAWSのS3の設定ミスによる意図せぬ情報漏えいは世界中で多発しており、日本も例外ではない。

楽天の設定ミスを「他人事」と決めつけず、クラウドストレージやウェブサイト等、アクセス権を点検してみると良いだろう。

■「設定ミス」で公開されているデータを探すサービスも

海外では、「設定ミス」によって外部に公開されてしまっているデータを探すサービスも登場している。こういったサービスは定期的に様々なクラウドサービスをスキャンし情報を収集しているため、「自社は大丈夫」と決めつけないことが大切だ。

■関連記事